2025密评详细解读(二):测评实施指引(图解版)

发布时间:2025.03.01

浏览数量:1619人

1.测评实施方法

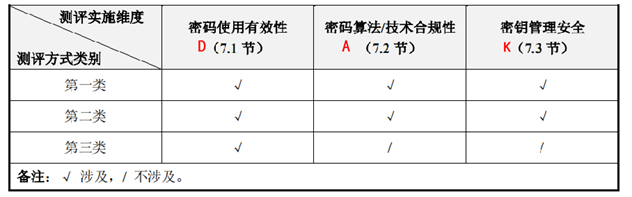

在密评过程中,根据获取证据的来源或方法不同,测评方式可分为三类。

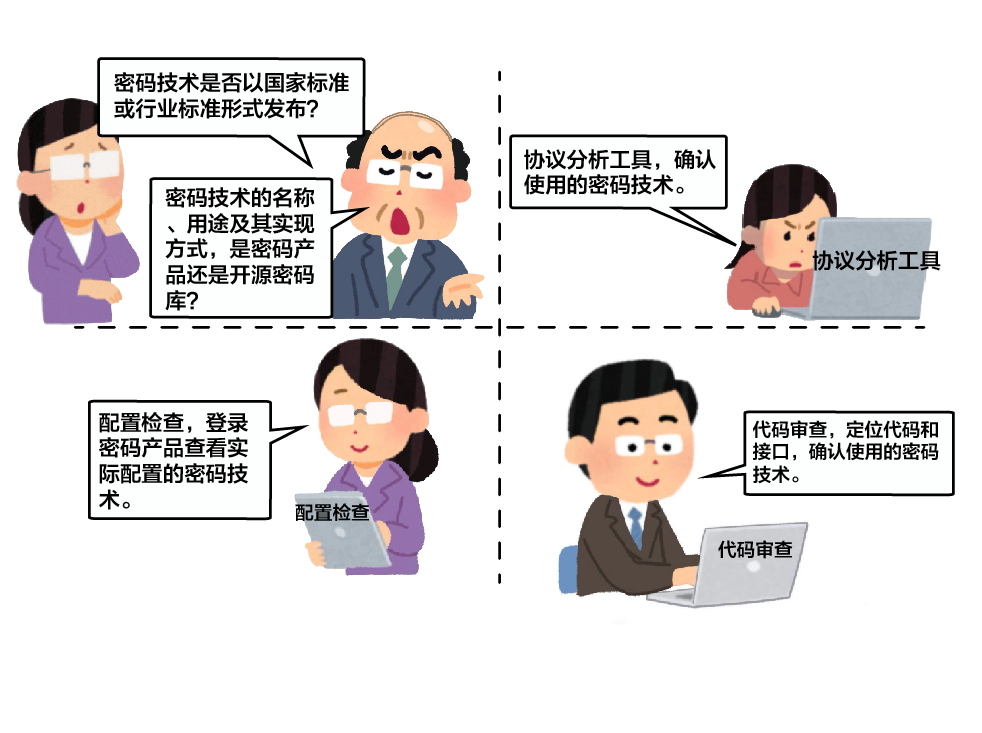

(1)第一类:访谈、文档审查、实地查看等

(2)第二类:工具测试、配置检查、代码审查、试错测试等

(3)第三类:跟踪测试、基于密码机制的主动分析等

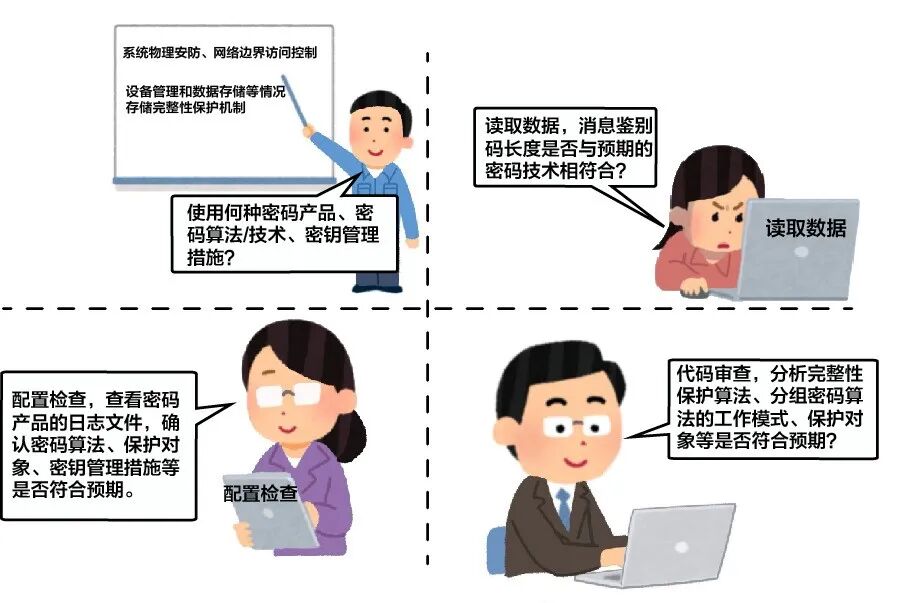

1.1第一类测评方式

第一类测评主要以“说”和“看”为主,重点在于通过访谈相应岗位人员、审查技术或管理类文档和证明文件、查看测评对所处环境和外观等,了解信息系统密码应用在技术和管理方面的基本信息。

这类测评方式实施难度较小,但并非从实际业务中获取证据,取得的证据可靠性较低。

1.2测评方式

这类测评方式以“简单实操”为主,重点在于对具体的实物或代码等,采用适合的方法或工具,获取业务实际流转过程中特定环节/位置的密码应用证据,比如试错测试:如使用与账号、口令等信息不匹配的智能密码钥匙对登录应用时的身份鉴别机制测试。这类测评方式实施难度适中,从实际业务中直接或间接获取证据,取得的证据可靠性较高,也是密评过程中主要采用的测评方式。

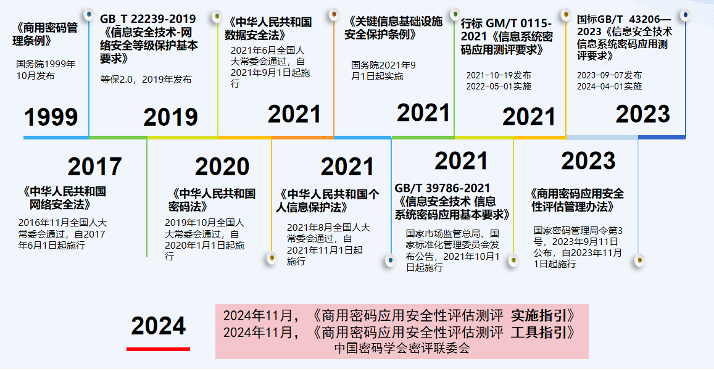

对于这类测评方式中可能涉及的工具及使用方法示例,中国密码学会密评联委会2024年11月发布的文件《商用密码应用安全性评估测评工具指引》中有详细的介绍,下图是测评工具的架构体系。

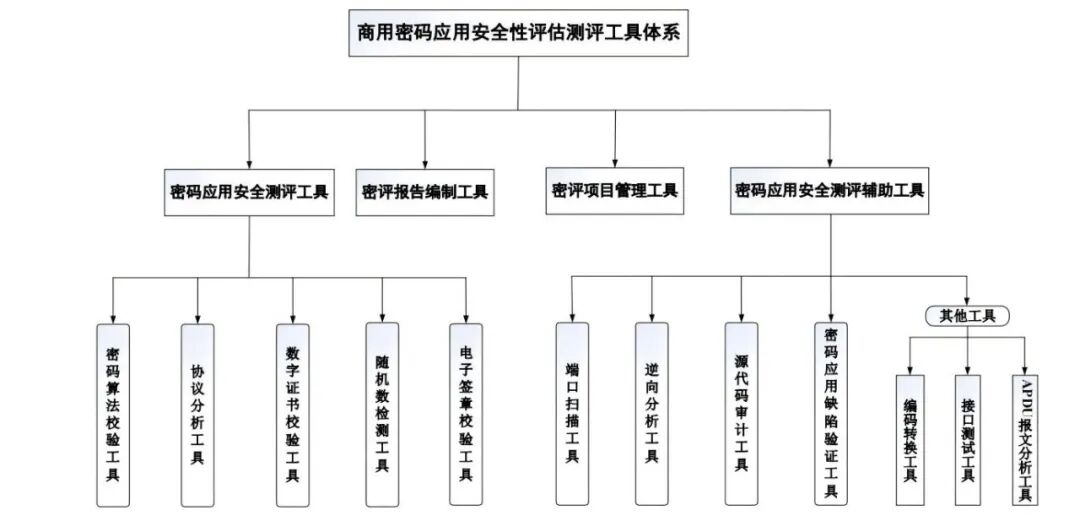

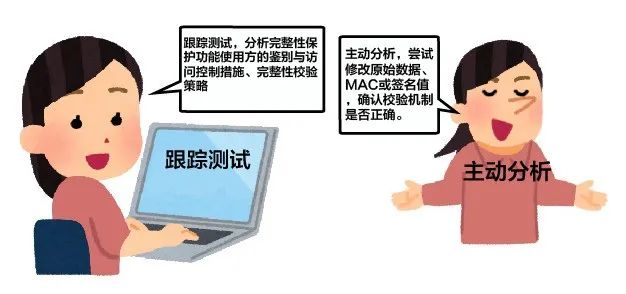

1.3第三类测评方式

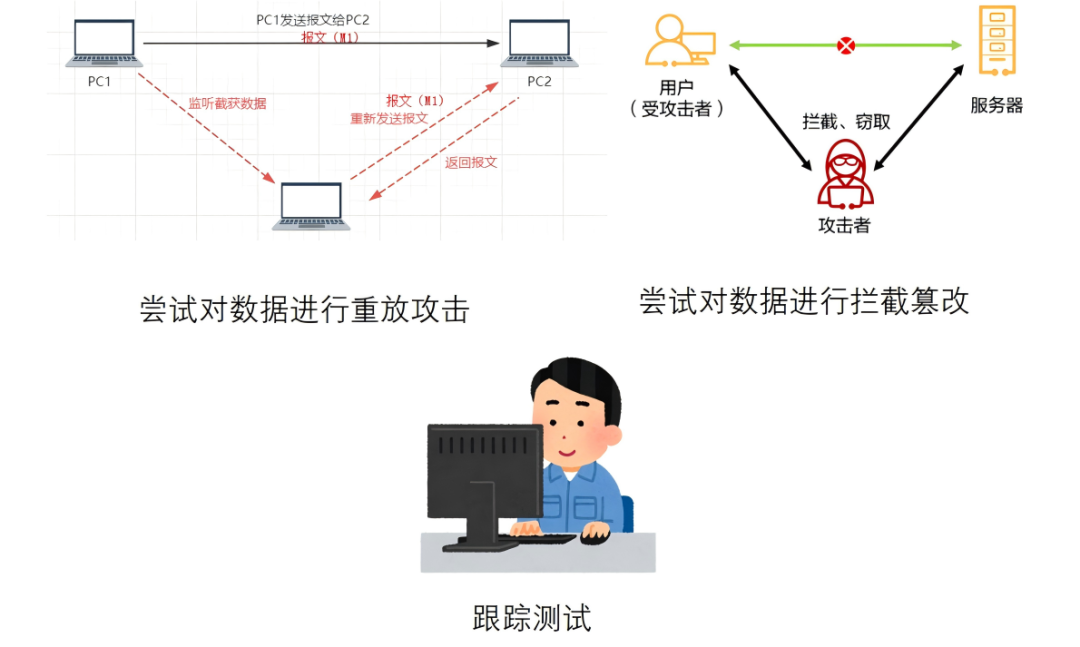

这类测评方式主要以“验证密码机制正确有效”主,重点在于对实际业务中的安全机制分析,获取用于证实密码使用有效性的证据。例如,跟踪测试、基于密码机制的主动分析等。比如:(1)跟踪测试,对密码保护过程进行整跟踪、分析,以确认安全机制、调用的方法和频次等是否正确、有效;

(2)基于密码机制的主动分析,如篡改、重放、中间人攻击。

这类测评方式需要测评人员具备对各类密码技术进行跟踪测试及密码机制主动分析的能力,实施难度较大。这类方式属于从实际业务中直接获取证据,所以取得的证据可靠性较高,通常是对第二类测评方式所获证据的补充和增强。综上所述:

(1)获取证据的可靠程度为:“第一类”<“第二类”或“第三类”。在所提供的第二类测评方式中,“配置检查”更适用于对合规密码产品使用;“代码审查”更适用于对开源密码库等使用,而且需注意核实被测方所提供的静态代码与业务系统实际运行代码的一致性,例如版本信息。

(2)第一类测评方式属于所有测评指标默认采用的方式,且不局限于现场测评使用。

1.4测评实施维度DAK

“A”(Algorithm)和“K”(Key)的测评实施关注于密码算法、技术、产品和服务的合规性,以及密钥管理措施安全性,通常采用第一类和第二类测评方式完成;“D”(Deployment)的测评实施关注于为满足信息系统的安全需求,是否正确、有效地使用密码(技术)提供机密性、完整性、真实性和不可否认性功能,因此在第一类和第二类测评方式的基础上,还需采用第三类测评方式,共同完成这一方面的测评实施工作。

测评实施维度和测评方式类别的对应关系如表所示。

2.密钥使用有效性

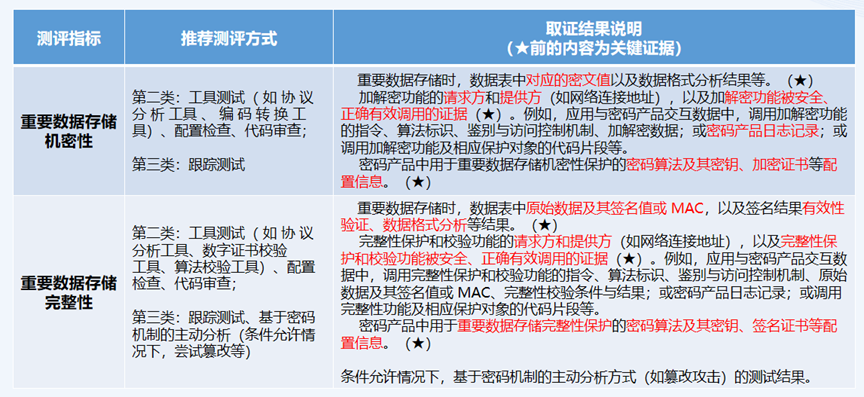

对于密码使用有效性,我们主要以应用和数据安全层面的重要数据存储机密性、重要数据存储完整性两个测评单元进行介绍。

2.1重要数据储存机密性

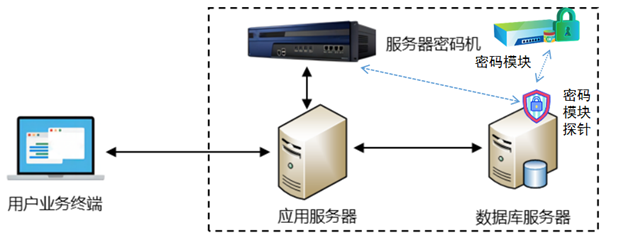

这个测评单元可能涉及的密码产品有:密码机、数据库加密系统等,产品示意如图所示。

对于重要数据的存储机密性,具体实施过程如下图所示。

2.2重要数据储存完整性

这个测评单元可能涉及的密码产品有:密码机、数据库加密系统等。

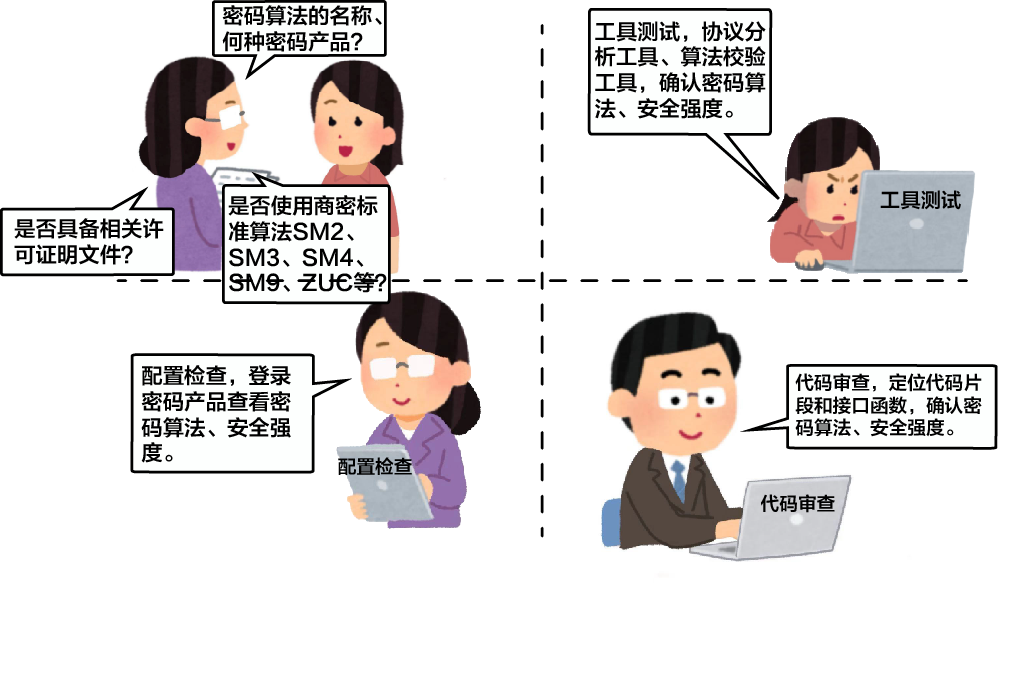

3.密码算法与技术合规性测评实施

3.1密码算法

对于密码算法合规性的测评,主要以第一类和第二类测评方式进行。

3.2密码技术

对于密码技术合规性的测评,也主要以第一类和第二类测评方式进行。

4.密钥管理安全

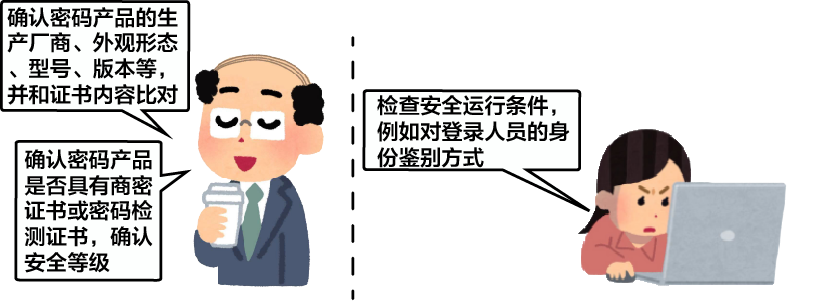

密钥管理安全包含密码产品合规性、密码服务合规性、密钥管理安全性三个维度,本期内容我们重点关注其中的产品合规性与密钥管理安全性。4.1密码产品合规性

对于密码产品合规性的测评,主要以第一类和第二类测评方式进行。测评过程重点关注商用密码产品认证证书、证书内容与实际产品的一致性。

4.2密码服务合规性(略)

测评对象包括:信息系统中使用的密码服务,如第三方电子认证服务、电子政务电子认证服务。该部分内容我们暂不详细介绍。密钥管理安全性的测评主要关注为信息系统直接提供密码保护的密钥的管理措施安全性

这部分测评内容的关键证据为:

这部分测评内容的关键证据为:涉及提供实体鉴别、数据加密或完整性保护、不可否认性功能等(业务)密钥等。证据包括但不限于:实际使用的密钥种类、用途,及其生存周期管理措施按照GB/T 43206-2023附录A的检查情况等,重点关注密钥不在合规密码产品边界内进行管理的各个环节;若开源密码库等实现情形,需关注密钥整个生存周期的管理。

5.技术测评实施指引

以重要数据存储机密性、重要数据存储完整性为例,其关键技术测评实施方法和关键证据取证说明汇总如下表所示。

6.测评场景描述

对于应用系统(密码模块-数据库透明加密系统)调用密码机实现重要数据存储机密性和完整性保护,考虑执行以下操作:(2)采用HMAC-SM3实现重要数据存储完整性保护,保护后的数据存储于数据库中。相关密码运算和密钥管理由服务器密码机完成,服务器密码机、密码模块(数据库透明加密系统)具有商用密码产品认证证书且安全等级满足要求。

6.2测评检查点示例

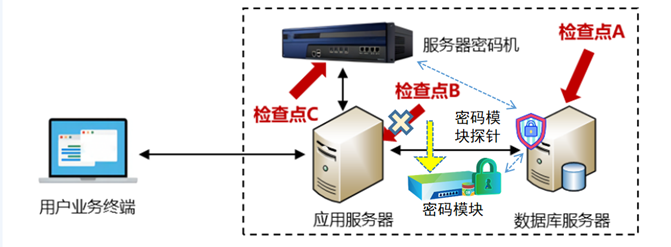

如图所示,重要数据存储机密性和完整性保护检查点共包含3个:检查点A、B、C。

检查点A:查看数据库所存储重要数据的数据格式(如密文分组长度、重要数据的消息鉴别码长度)是否符合预期;条件允许时,对有完整性保护的重要数

据进行篡改操作,验证重要数据存储完整性机制实现的正确性和有效性。检查点B:查看密码模块(数据库加密透明系统)(由于部署了数据库透明加密系统,因而无需对应用服务器中运行的应用程序进行改造,数据的加解密任务由密码模块联合数据库服务器上的探针发起)调用服务器密码机实现重要数据存储机密性及完整性保护功能的代码片段,确认是否调用服务器密码机实现相应密码功能,分析机密性及完整性保护使用的密码算法、分组算法工作模式、保护对象等是否符合预期;在应用服务器上,使用协议分析工具,检查密码产品是否被有效调用,调用机制是否符合预期。检查点C:查看服务器密码机密钥相关配置、密钥管理和密码运算相关日志记录,检查使用的密码算法、密钥等是否符合预期。7.典型密码产品应用测评

在该文件的附录A中,还给出了直接为信息系统提供密码保护的典型密码产品应用的常用测评方法,作为测评实施过程的细化和补充。

7.1密码机

密码机属于整机类,相关产品包括服务器密码机、金融数据密码机、签名验签服务器等。(1)采用工具测试方式,如使用协议分析工具,抓取信息系统调用密码机的指令报文,确认其调用频率是否正常、调用指令是否正确。(2)采用配置检查方式,登录到密码机上,查看安全策略配置信息,检查密码机使用的密码算法、密钥体系结构和密钥标识类型等;或是查看密码机日志文件,检查与密钥管理、密码运算相关的日志记录,确认使用的密钥索引、密码算法等。(3)查看密码机是否分别提供服务接口和管理接口,密码机的远程管理功能是否只能用于远程监控(仅限服务器密码机),包括参数和状态查询等。(4)检查服务器密码机、签名验签服务器等密码机的管理员角色在登录密码机时是否采用智能密码钥匙、智能IC卡等硬件装置进行身份鉴别。7.2数据库(透明)加密系统

(1)采用配置检查方式,检查数据库(透明)加密系统是否提供了API调用服务,且API是否被预期的数据库所调用,如查看配置信息或日志记录,确认实际使用的密码算法及其功能、数据库、保护内容等是否符合预期。(2) 采用工具测试方式,如使用协议分析工具,抓取信息系统调用数据库加密系统/安 全数据库系统的指令报文,确认其调用频率是否正常、调用指令是否正确。